Este guia explica o básico da fase de estratégia em HEATED, desde os objetivos do jogo, mineração de moeda, uso do terminal e hacking de seu oponente.

Moedas e Mineiros

Na fase de estratégia, você recebe dois mineradores de criptomoedas para minerar dois tipos diferentes de moeda, Ferro (ITC) e Ouro (GTC).

Ferro é usado para comprar itens da Loja, incluindo mais mineradores, geradores e software. Sinta-se à vontade para gastar o quanto for necessário, pois o Ferro é inútil fora da fase de estratégia. Para começar, você recebe alguns mineradores de ferro para começar, dependendo do tamanho das equipes maiores. (Se a maior equipe do jogo for composta por três jogadores, cada equipe recebe três mineiros de ferro para começar.)

O ouro não é tão útil na fase de estratégia, mas é vital para vencer a fase. O ouro é usado para comprar armas, munição, armadura e outros equipamentos que serão usados na fase de ação seguinte, então colete o máximo que puder. Além disso, a equipe com mais ouro no final da fase de estratégia marca um ponto, então fique de olho no seu oponente e certifique-se de estar fazendo todo o possível para conseguir mais ouro do que ele.

Mineiros adicionais podem ser adquiridos através da loja. Tenha em mente que cada minerador requer três módulos de energia para funcionar corretamente, por isso é altamente recomendável que você compre um gerador além de um minerador. (Os geradores serão alocados automaticamente para um minerador não alocado e vice-versa). Se você ficar sem vagas para geradores, a energia pode ser dividida entre eles, ou a energia pode ser desalocada de outro minerador.

Geradores e Energia

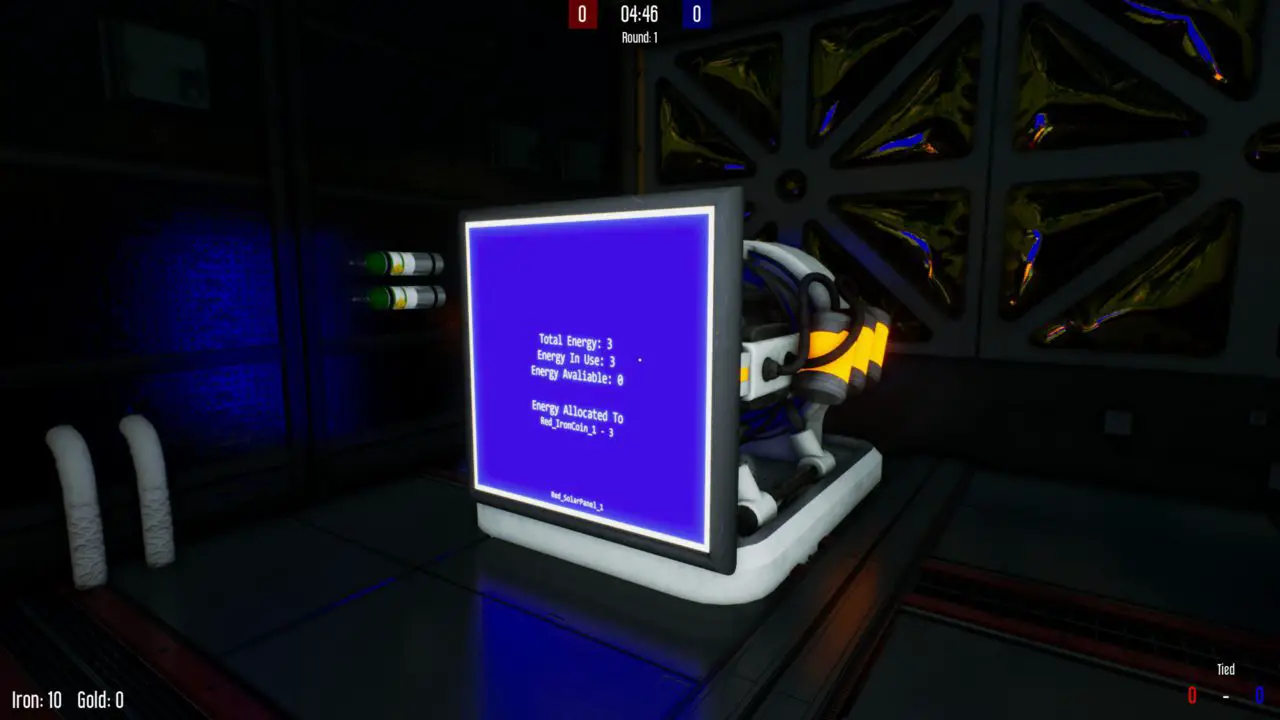

Os geradores são usados para fornecer energia aos mineradores de criptografia. Eles são comprados na loja e aparecem na sala em frente à sala de mineração. Cada gerador tem três slots de energia que pode fornecer, que podem ser divididos entre diferentes mineradores.

Para controlar geradores, você deve usar o terminal. Existem dois comandos que você pode usar. Estes são, alocados e não alocados.

Alocar dá aos mineradores uma quantidade definida de energia que é usada para aumentar a velocidade de mineração. Cada minerador pode ter no máximo três slots de energia alocados a ele. Primeiro, encontre o nome do gerador do qual deseja alocar energia e verifique se há energia suficiente disponível. Olhe para a tela e você encontrará o nome do gerador na parte inferior. Em seguida, encontre um minerador para alocar essa energia, novamente procurando o nome na parte inferior do monitor. Em seguida, especifique o número de slots a serem concedidos, variando de 0 a 3. (Na maioria dos casos, você usará três.) Em seguida, execute o terminal e digite o comando mostrado abaixo:

distribuir

Por exemplo, se você estiver alocando três slots de energia de Red_Generator_0 para Red_GoldCoin_3, o comando seria: alocar Red_Generator_0 Red_GoldCoin_3 3.

Não alocado simplesmente remove todas as alocações de energia que o gerador possui. Isso pode ser usado para fornecer mais energia a outros mineradores ou ao hackear. O comando é simples.

desalocar

Por exemplo, se você estiver desalocando toda a energia do Red_SolarPanel_2, o comando seria: unallocate Red_SolarPanel_2

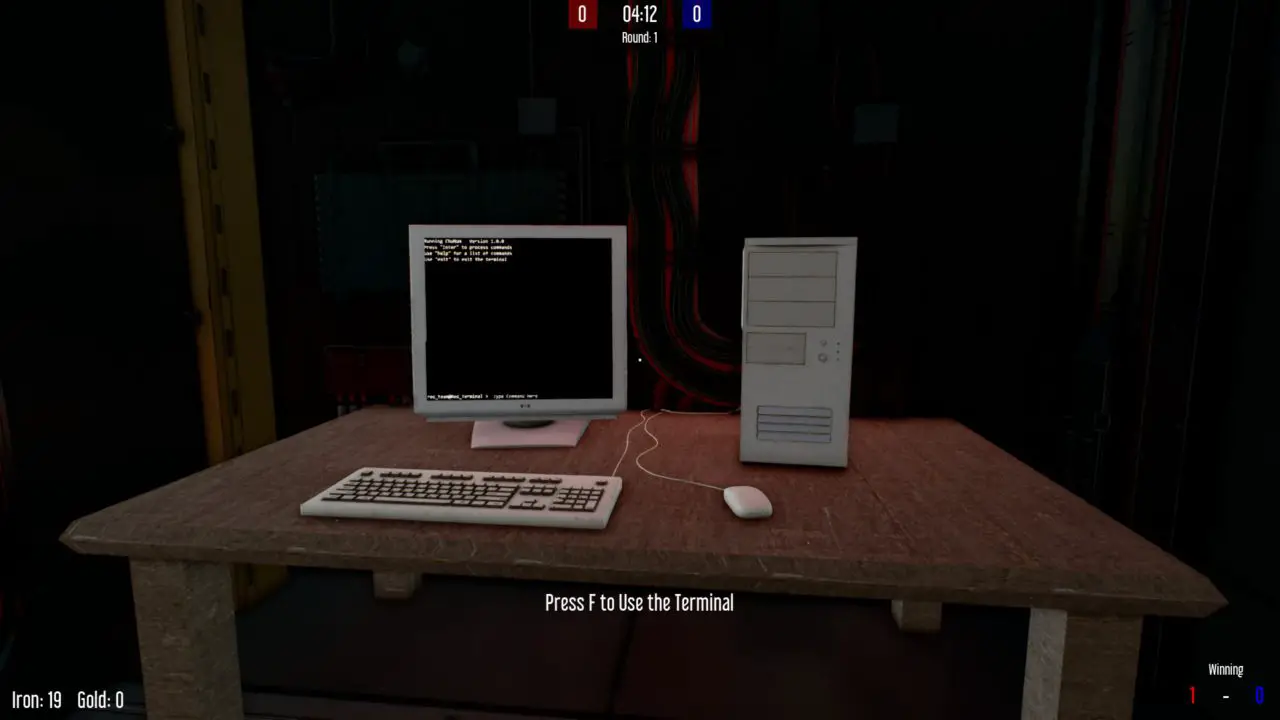

O terminal

Os terminais controlam toda a tecnologia em sua base e podem ser usados/hackeados para fornecer acesso à infraestrutura do seu oponente. Este está localizado entre o gerador e a sala de mineração.

O terminal fornece um menu de preenchimento automático se você estiver usando um controlador ou não souber os comandos, no entanto, você pode digitá-lo se desejar. Ao interagir com o terminal, você pode começar a digitar comandos.

Estes são os comandos básicos:

- Ajuda – Exibe o texto de ajuda. Isso lhe dá um resumo de cada comando.

- Sair – Sai do terminal

- Lista – Lista toda a tecnologia de uma determinada categoria. Digite “list” e pressione enter para ver o que você pode pesquisar, depois insira-o no comando seguindo esta sintaxe: list . Você também pode usar listar tudo para mostrar todos os itens disponíveis.

- Alocar/Desalocar – Descrito acima

- Echo – Exibe texto no terminal. Siga com uma string (Exemplo: echo hello world imprime Hello World.) Isso pode ser usado para provocar oponentes hackeados.

- Conectar – Conecta-se a outro terminal. Isso permitirá que você execute comandos na infraestrutura da outra equipe. (Isso é descrito mais detalhadamente na seção de hackers.)

- Desconectar – Desconecta você de um terminal diferente.

- Limpar – Limpa a tela

- Execute – Executa malware. Você não pode executar isso em si mesmo e deve estar conectado a outro terminal.

hacker

Ofensa

Para hackear, você precisa de software. Todos os softwares podem ser adquiridos na loja na guia Software, seguido pela verificação das várias guias para ajudá-lo a navegar pelos programas em busca de ataque, defesa, malware ou “essenciais”.

Uma nota rápida sobre o software: Todo o software é adquirido na loja e vem em três níveis. Cada nível permite que o programa seja executado mais rapidamente (ou, em alguns casos, concede algum tempo extra). Uma descrição do que o programa faz em níveis mais altos será fornecida.

O hacking é realizado em três etapas:

- Pegue a chave do oponente

- Descriptografar a chave

- Conecte-se a eles e comece a hackear

Pegue a chave

- Para buscar a chave, você precisa comprar o software KeyFetch na loja na guia “Ofenda”, que custará cerca de 15 ferros (multiplicado pelo nível que você está comprando). Depois que alguém da sua equipe comprar o KeyFetch, execute-o no terminal digitando “keyfetch ”

Descriptografar a chave

- Após algum tempo, você receberá uma mensagem em seu terminal informando que a chave criptografada foi capturada. Para descriptografar a chave, adquira o programa KeyCrypt na loja na guia “Ofensa”. Após comprá-lo, execute-o no terminal digitando “keycrypt ”

Contato

- Você receberá uma notificação novamente assim que a chave for descriptografada. (Não se preocupe, você não precisa lembrar a senha que é exibida.) Neste ponto, o terminal do seu oponente está aberto e pronto para você executar comandos na infraestrutura dele. Para conectar, basta digitar “conectar ”

Depois de se conectar ao seu oponente, você notará que o nome no canto inferior esquerdo muda. A partir daqui, qualquer comando que você digitar será executado na infraestrutura do seu oponente. Agora é um ótimo momento para começar a executar malware, desalocar seus geradores ou até mesmo alocar seus geradores para seus próprios mineradores. Desconecte-se a qualquer momento digitando “desconectar”

O malware é uma ótima maneira de prender seu oponente e recuperá-lo. O malware pode ser comprado na loja e só pode ser usado uma vez. Malware, como todo software, tem níveis que tornam difícil para o antivírus detectar e eliminar o vírus, porém, cada nível tem um custo extra. Para usar malware, conecte-se à máquina do seu oponente e digite “execute ”

Se você não possui malware ou deseja complicar ainda mais os planos do seu oponente, recomendo desalocar todos os seus geradores. Você pode fazer isso usando o comando “unallocate” de antes. Um ótimo método de ataque é executar o URMINENOW e, em seguida, cancelar a alocação de tudo. Isso impede que seus oponentes realoquem seus geradores e os mantém presos com energia 0 até que o antivírus remova o vírus.

malwares: URMINENOW – Bloqueia o terminal de seus oponentes, impedindo-os de digitar comandos

Defesa contra hacks

A defesa é feita passivamente usando o software. Todo software é passivo e não requer nenhuma interação do usuário para funcionar após a compra do programa.

Para se defender contra seus oponentes acessando seu terminal em primeiro lugar, compre o programa Encryptor. Isso criptografa sua chave, tornando mais difícil para o KeyCrypt descriptografá-la e ganhando algum tempo. (OBSERVAÇÃO: Depois que seus oponentes buscarem sua chave com KeyFetch, isso não terá efeito. Se você recebeu um aviso de que seus oponentes capturaram sua chave, não compre isso.) Você também pode comprar “KeyLock”, o que torna mais difícil para seu oponente para acessar sua chave com KeyFetch.

Se sua chave já foi comprometida, compre antivírus e firewall.

O antivírus removerá o malware depois de executado pelo seu oponente. Isso levará tempo, o que pode ser reduzido comprando versões superiores. Este programa é passivo e nenhuma interação do usuário é necessária para remover o malware. Uma mensagem aparecerá no terminal se ele detectar e estiver removendo malware.

O firewall desconectará seu oponente após um certo período de tempo. Dependendo do nível do seu firewall e do nível do IP Bouncer do seu oponente, ele detectará automaticamente e desconectará conexões externas.

Isso é tudo o que estamos compartilhando hoje para isso AQUECIDO guia. Este guia foi originalmente criado e escrito por Molho marinara. Caso não consigamos atualizar este guia, você pode encontrar a atualização mais recente seguindo este link.