Esta guía explica los conceptos básicos de la fase de estrategia en HEATED, desde los objetivos del juego, la extracción de moneda, el uso de la terminal y la piratería de tu oponente.

Monedas y mineros

En la fase de estrategia, se le asignan dos criptomineros para extraer dos tipos diferentes de moneda, hierro (ITC) y oro (GTC).

El hierro se usa para comprar artículos de la Tienda, incluidos más mineros, generadores y software. Siéntase libre de gastar tanto de esto como sea necesario, ya que Iron es inútil fuera de la fase de estrategia. Para comenzar, se le asignan algunos mineros de hierro para comenzar, según el tamaño de los equipos más grandes. (Si el equipo más grande del juego consta de tres jugadores, cada equipo recibe tres mineros de hierro para comenzar).

El oro no es tan útil en la fase de estrategia, sin embargo, es vital para ganar la fase. El oro se usa para comprar armas, municiones, armaduras y otros equipos que se usarán en la siguiente fase de acción, así que reúne todo lo que puedas. Además, el equipo con más oro al final de la fase de estrategia gana un punto, así que vigila a tu oponente y asegúrate de hacer todo lo posible para obtener más oro que ellos.

Se pueden comprar mineros adicionales a través de la tienda. Tenga en cuenta que cada minero requiere tres módulos de energía para funcionar correctamente, por lo que es muy recomendable que compre un generador además de un minero. (Los generadores se asignarán automáticamente a un minero no asignado y viceversa). Si te quedas sin lugares para los generadores, la energía se puede dividir entre ellos o la energía puede no ser asignada por otro minero.

Generadores y Energía

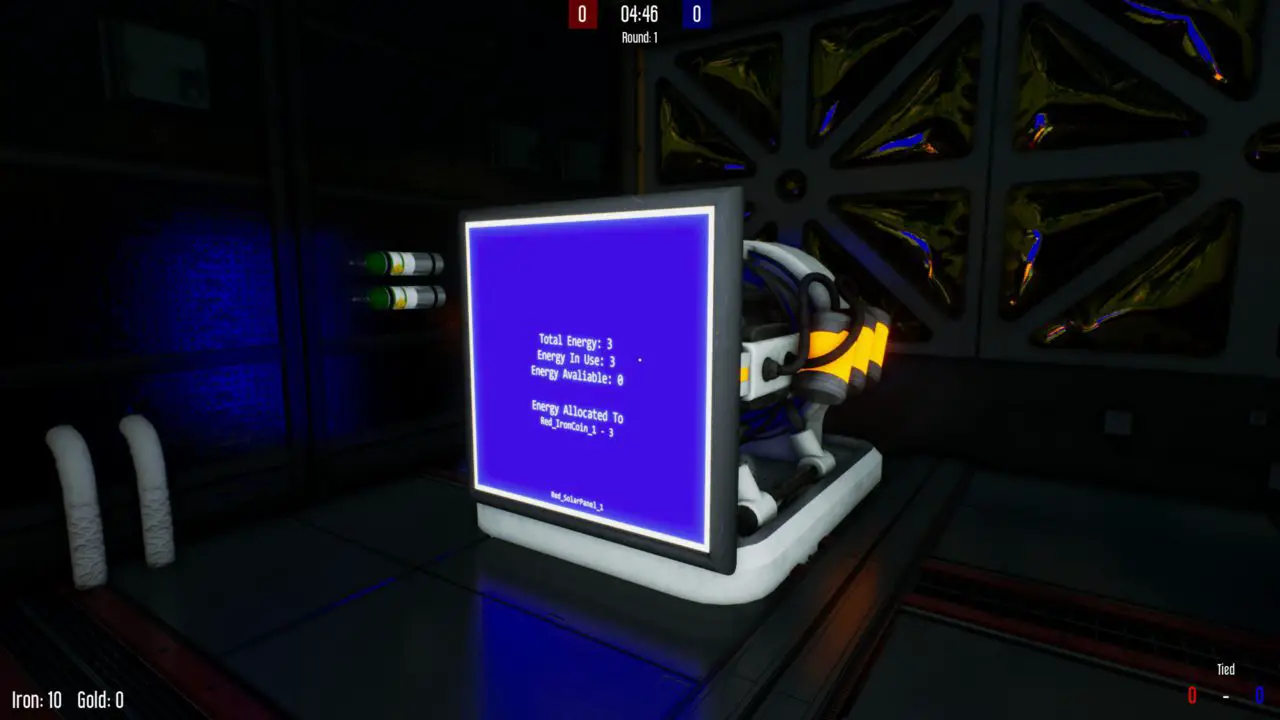

Los generadores se utilizan para proporcionar energía a los criptomineros. Se compran en la tienda y se generan en la sala opuesta a la sala de minería. Cada generador tiene tres ranuras de energía que puede proporcionar, que se pueden dividir entre diferentes mineros.

Para controlar los generadores, debe usar la terminal. Hay dos comandos que puede utilizar. Estos son, asignar y no asignado.

Allocate les da a los mineros una cantidad determinada de energía que se usa para aumentar las velocidades de minería. Cada minero puede tener un máximo de tres ranuras de energía asignadas. Primero, encuentre el nombre del generador del que desea asignar energía y asegúrese de que tenga suficiente energía disponible. Mira su pantalla y encontrarás el nombre del generador en la parte inferior. Luego, encuentre un minero para asignarle esa energía, nuevamente buscando el nombre en la parte inferior del monitor. Luego, especifique el número de ranuras para otorgarlo, que van de 0 a 3. (En la mayoría de los casos, usará tres). Luego, acceda a la terminal y escriba el comando que se muestra a continuación:

Asignar

Por ejemplo, si está asignando tres ranuras de energía de Red_Generator_0 a Red_GoldCoin_3, el comando sería: allocate Red_Generator_0 Red_GoldCoin_3 3.

Sin asignar simplemente elimina todas las asignaciones de energía que tiene el generador. Esto se puede usar para proporcionar más energía a otros mineros o al piratear. El comando es simple.

desasignar

Por ejemplo, si anula la asignación de toda la energía de Red_SolarPanel_2, el comando sería: desasignar Red_SolarPanel_2

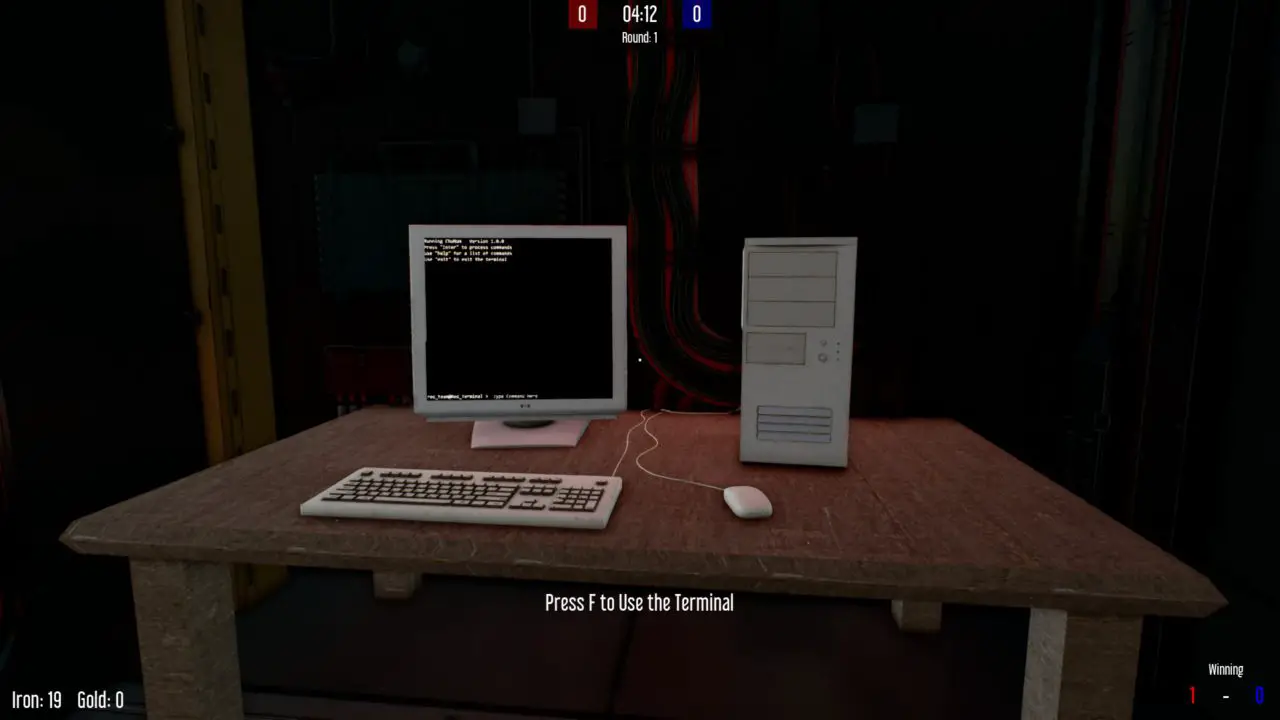

La terminal

Las terminales controlan toda la tecnología en tu base y pueden ser usadas/pirateadas para dar acceso a la infraestructura de tu oponente. Este se encuentra entre el generador y la sala de minería.

El terminal proporciona un menú de autocompletar si está utilizando un controlador o si no conoce los comandos, sin embargo, puede escribirlo usted mismo si lo desea. Al interactuar con la terminal, puede comenzar a escribir comandos.

Estos son los comandos básicos:

- Ayuda: muestra el texto de ayuda. Esto le da un resumen de cada comando.

- Salir – Sale de la terminal

- Lista: enumera toda la tecnología de una determinada categoría. Escriba "lista" y presione enter para ver lo que puede buscar, luego ingréselo en el comando siguiendo esta sintaxis: lista . También puede usar list all para mostrar todos los elementos disponibles.

- Asignar/Desasignar: descrito anteriormente

- Eco: muestra texto en el terminal. Síguelo con una cadena (Ejemplo: echo hello world imprime Hello World). Esto se puede usar para burlarse de los oponentes pirateados.

- Conectar: se conecta a otro terminal. Esto le permitirá ejecutar comandos en la infraestructura del otro equipo. (Esto se describe más detalladamente en la sección de piratería).

- Desconectar: lo desconecta de una terminal diferente.

- Borrar – Borra la pantalla

- Ejecutar: ejecuta malware. No puede ejecutar esto usted mismo y debe estar conectado a otra terminal.

Hackear

Delito

Para hackear, necesitas un software. Todo el software se puede comprar en la tienda en la pestaña Software, y luego revisar las distintas pestañas para ayudarlo a navegar por los programas ofensivos, de defensa, malware o "esenciales".

Una nota rápida sobre el software: todo el software se compra en la tienda y viene en tres niveles. Cada nivel permite que el programa se ejecute más rápido (o, en algunos casos, le otorga algo de tiempo extra). Se proporcionará una descripción de lo que hace el programa en los niveles superiores.

La piratería se realiza en tres pasos:

- Busca la llave del oponente

- Descifrar la clave

- Conéctate a ellos y empieza a hackear

Trae la llave

- Para obtener la clave, debe comprar el software KeyFetch en la tienda en la pestaña "Delito", que le costará alrededor de 15 de hierro (multiplicado por el nivel que está comprando). Después de que cualquier miembro de su equipo compre KeyFetch, ejecútelo en la terminal escribiendo "keyfetch ”

Descifrar la clave

- Después de un tiempo, recibirá un mensaje en su terminal que indica que se ha capturado la clave cifrada. Para descifrar la clave, compre el programa KeyCrypt en la tienda en la pestaña "Delito". Después de comprarlo, ejecútelo en la terminal escribiendo "keycrypt ”

Contacto

- Recibirá una notificación nuevamente una vez que se descifre la clave. (No se preocupe, no necesita recordar la contraseña que se muestra). En este punto, la terminal de su oponente está abierta y lista para ejecutar comandos en su infraestructura. Para conectarse, simplemente escriba "conectar ”

Después de conectarte con tu oponente, notarás que el nombre en la parte inferior izquierda cambia. Desde aquí, cualquier comando que ingreses se ejecutará en la infraestructura de tu oponente. Ahora es un buen momento para comenzar a ejecutar malware, anular la asignación de sus generadores o incluso asignar sus generadores a sus propios mineros. Desconéctese en cualquier momento escribiendo "desconectar"

El malware es una excelente manera de encerrar a tu oponente y hacerle retroceder. El malware se puede comprar en la tienda y solo se puede usar una vez. El malware, como todo software, tiene niveles que dificultan que el antivirus detecte y elimine el virus; sin embargo, cada nivel tiene un costo adicional. Para usar malware, conéctese a la máquina de su oponente y luego escriba "ejecutar ”

Si no tienes malware o quieres complicar aún más los planes de tu oponente, te recomiendo anular la asignación de todos sus generadores. Puede hacer esto usando el comando "no asignar" de antes. Un gran método de ataque es ejecutar URMINENOW, luego anular la asignación de todo. Esto impide que tus oponentes reasignen sus generadores y los mantiene atascados con 0 energía hasta que su antivirus elimine el virus.

Malware: URMINENOW: bloquea la terminal de tus oponentes, evitando que ingresen comandos

Defenderse de los hackeos

La defensa se realiza de forma pasiva utilizando el software. Todo el software es pasivo y no requiere ninguna interacción del usuario para funcionar después de comprar el programa.

Para defenderse de que sus oponentes accedan a su terminal en primer lugar, compre el programa Encryptor. Eso cifra su clave, lo que dificulta que KeyCrypt la descifre y le da algo de tiempo. (NOTA: después de que sus oponentes obtengan su llave con KeyFetch, esto no tendrá ningún efecto. Si recibió una advertencia de que sus oponentes capturaron su llave, no compre esto). También puede comprar "KeyLock", que hace que sea más difícil para su oponente para acceder a su clave con KeyFetch.

Si su clave ya ha sido comprometida, compre un antivirus y un firewall.

El antivirus eliminará el malware después de que tu oponente lo ejecute. Esto llevará tiempo, que puede reducirse comprando versiones superiores. Este programa es pasivo y no se requiere interacción del usuario para eliminar el malware. Aparecerá un mensaje en el terminal si detecta y está eliminando malware.

El firewall desconectará a tu oponente después de una cierta cantidad de tiempo. Según el nivel de su cortafuegos y el nivel de IP Bouncer de su oponente, detectará y desconectará automáticamente las conexiones externas.

Eso es todo lo que estamos compartiendo hoy para este CALENTADO guía. Esta guía fue originalmente creada y escrita por Salsa marinara. En caso de que no actualicemos esta guía, puede encontrar la última actualización siguiendo este liga.